Kontaktformular

Anschrift

4nes Information Technology Services GmbH

Poppelsdorfer Allee 106

D-53115 Bonn

Tel.: +49(0)228 299744 50

E-Mail: service(at)4nes(dot)com

Die IT-Schwachstellenanalyse oder auch Vulnerability Analysis bedeutet das Aufspüren von Einfallstoren oder Schwachstellen in ihren IT-Netzwerken. Eine IT‑Schwachstellenanalyse dient also der Verbesserung des IT‑Sicherheitsniveaus. Hierbei wird die Standhaftigkeit der internen IT‑Umgebung gegenüber externen Angreifern geprüft. Das bedeutet, dass Netzwerke und Geräte auf IT-Schwachstellen untersucht werden. Das Ergebnis der Analyse zeigt potenzielle Einfallstore für einen externen Angreifer aus dem Internet und gibt letztendlich Aufschluss über die Größe der Angriffsfläche.

Wir analysieren und bewerten Ihre IT-Netzwerke und finden Ihre IT-Sicherheitslücken. Durch jahrelange Erfahrung arbeiten wir schnell und effizient. Wir arbeiten mit Ihnen Seite an Seite und liefern den Grundschutz Ihrer Systeme und Netze.

Wir vernetzen uns jeden Tag mehr und mehr. Der digitale Fortschritt steigt rasant. Interne Sicherheits-Anwendungen und Maßnahmen scheitern. Mit diesem Fortschritt steigt das Risiko für Firmen. Angreifer bahnen ihren Weg von außen. Dies erfolgt still und leise – bis man es im Unternehmen bemerkt ist es oft zu spät. Die Kosten und der Schaden die hierbei entstehen sind enorm. Identifzieren Sie früh genug Ihre Schwachstellen.

Ihr Ansprechpartner:

Michael Kraus

IT-Consultant

kraus(at)4nes(dot)com

Tel: +49(0)228 299744 50

Jedes Unternehmen arbeitet heute mit Schnittstellen zum Internet. Betreiben Sie eine Website oder einen Webshop? Greifen Ihre Mitarbeiter per VPN auf Ihre Systeme zu? Überall da wo wir uns online vernetzen, entstehen potenzielle Angriffspunkte und Einfallstore für IT-Schwachstellen in Ihren IT-Systemen. Risiken, die wir vermeiden und minimieren können. Identifzieren Sie früh genug die Einfallstore für Angriffe von außen:

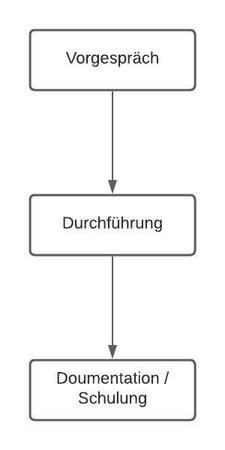

In einem Erstgespräch klären wir alle Fragen und Rahmenbedingungen mit Ihnen. Was sollen wir genau testen? Einzelne Anwendungen oder die vorhandene Infrastruktur? Was ist Ihnen wichtig? Wie sieht ein Scan eigentlich aus? Kennen Sie bereits vorhandene Sicherheitslücken?

Wir setzen uns ein bestimmtes Datum, an dem wir die Tests durchführen. Viele dieser Tests laufen selbständig ab. Wir können mehrere Dinge auf einmal testen. Wir greifen auf Ihre Systeme von außen zu. Für die Dauer der Tests brauchen wir einen festen Ansprechpartner vor Ort. Manche dieser Tests sollten außerhalb der Geschäftszeiten geschehen. Dies hängt vom Umfang der Arbeiten ab.

Wenn wir fertig sind, erhalten Sie einen ausführlichen Bericht mit Ergebnissen über die Beschaffenheit Ihrer Systeme. Der Schwerpunkt liegt auf den technischen Details. Wir teilen in kritische und erkannte Risiken und Sicherheitslücken auf. Wir liefern klare Handlungsempfehlunge und Ergebnisse.

Gerne schulen wir auch Ihre Mitarbeiter. Die technischen Empfehlungen setzen wir auch gerne für Sie um. Sprechen Sie uns gerne an und merken Sie den Unterschied!

Das IT-Schwachstellenmanagement ist der Oberbegriff für das Sicherheitsmanagement in einem Unternehmen. Die Hauptaufgabe ist es, IT-Systeme auf Schwachstellen zu prüfen. Ein regelmäßiger Scan ihrer Netzwerke und das Erkennen von Abweichungen gehören dazu. Beim IT-Schwachstellenmanagement werden Regeln und Lösungen als fester Prozess etabliert. Stärken Sie Ihren Cyberschutz. Erhalten Sie klare Handlungsempfehlungen und Lösungen!

Der Umfang einer IT-Schwachstellenanalyse hängt ganz von Ihrem Unternehmen ab. Wie groß ist ihre Firma? Wie viele Mitarbeiter haben Sie? Wie arbeiten Sie digital? Welche IT-Netzwerke sind firmenrelevant? Wie ist ihre IT-Infrastruktur? Welchen Grundschutz streben Sie an? Diese und viele weitere Fragen klären wir in einem persönlichen Vorgespräch. Die Basis des Angebots bilden unsere Vorschläge und Ihre Wünsche. Ein detailliertes Angebot stellen wir Ihnen im Nachgang vor.

Gerne können Sie schon heute unsere Checkliste einsehen! Prüfen Sie sich selbst!

Bei der IT-Schwachstellenanalyse bewerten wir Ihre IT-Systeme. Wir decken eine große Bandbreite an möglichen Angriffen ab. Sie dient der Bewertung der Gesamtsicherheit des Systems. Sie erhalten am Ende ein umfangreiches Bild Ihrer bestehenden IT-Netzwerkinfrastruktur. Funktionierende Maßnahmen und umsetzbare Ergebnisse sind natürlich bestehender Teil der Analyse.

Der Penetrationtest oder Pentest ist die Übernahme Ihrer Systeme. Hierbei wird aktiv versucht, durch Sicherheitslücken in Ihre Systeme zu kommen. Der Angreifer testet dazu eine Vielzahl an Angriffsvektoren aus, um das System übernehmen. Der Penetrationstest ist dadurch deutlich realer als die Schwachstellenanalyse. Er dauert aber auch viel länger. Wir analysieren hierbei nicht nur sondern versuchen vollständig ihre Systeme zu übernehmen. Penetrationtests eignen sich daher überwiegend für sehr sensible Systeme, Netzwerke und Prozesse, bei denen eine reine Analyse zu wenig wäre.

Wir liefern:

Viele Unternehmen stellen sich die Frage ob sie eine IT-Schwachstellenanalyse oder einen Penetrationstest durchführen sollen. Die Antwort ist eigentlich einfach: Beides sollte zusammen arbeiten. Beides ist Teil einer guten IT-Security Infrastruktur in einem Unternehmen. Die IT-Schwachstellenanalyse dienst zum Aufdecken von Schwachstellen und liefert schnell Ergebnisse. Die Sicherheitsanalyse kann als Ausgangspunkt für tiefergehende Prüfungen dienen, wie etwa einen Penetrationstest. Der Penetrationtest legt den Weg zum Herzen vom Unternehmen frei. Penetrationstests dauern länger und sind mit höheren Kosten verbunden. Der Weg in das Unternehmen reinzukommen entspricht dem Vorgehen eines realern Hackers. Der Penetrationstest liefert tiefere Einblicke in die tatsächlichen Risiken einer Firma.

So wie in jedem Markt, ändert sich auch in der IT täglich die Angriffsstruktur möglicher Cyberattacken. Neue Varianten und Vorgehensweisen von Viren, Würmern und Trojanern sind täglich im Umlauf und werden täglich millionenfach benutzt. Es wird täglich versucht in IT-Netze weltweit von außen einzudringen. Leider sind hiervon keine Unternehmen befreit – es kann einfach jeden treffen! Daher ist es wichtig, einen kontinuierlichen IT-Sicherheitsprozess einzuführen. Diesen müssen Sie fortlaufend anpassen. Identifizieren Sie früh genug die Einfallstore in ihre IT!

Kali Linux ist eine auf Debian basierende Linux Distribution – open source – um Schwachstellen in IT-Systemen zu analysieren. Hauptsächlich fortgeschrittene Anwender installieren und betreiben sie. Die Distribution ist kostenfrei und hilft IT-Schwachstellen in Systemen zu finden und zu bewerten. Sie kann aber auch Systeme angreifen und Passwörter knacken, WLAN Netze ausspionieren oder Server attackieren.

4nes Information Technology Services GmbH

Poppelsdorfer Allee 106

D-53115 Bonn

Tel.: +49(0)228 299744 50

E-Mail: service(at)4nes(dot)com